|

|

图1 互联网基础协议层间交互式系列漏洞

以TCP/IP协议栈为代表的互联网基础协议安全性是网络空间安全的基础,因此识别和防御上述协议的安全风险是确保网络空间安全的关键技术。

在国家自然科学基金项目(批准号:61825204、62132011)等资助下,清华大学徐恪教授和李琦教授项目组联合攻关,对互联网基础协议隐蔽高危风险的识别与防范问题开展了深入研究,取得了进展。项目组从TCP/IP分层网络模型的“层间交互”这一新角度切入,深入分析了网络系统运行过程中信息流的交互,构建了百万级规模的网络协议层间交互结构图,对5种层间交互式漏洞范式进行建模,包括语义二义性、信息泄露、语义缺失、语义过载、身份欺骗(图1)。研究发现了4G LTE、5G、Wi-Fi、IPv4/IPv6、TCP、UDP、DNS等基础协议的十余个隐蔽高危漏洞,揭示了影响10亿级数量规模网络设备的高通、海思等芯片的设计缺陷,发现超过89%的Wi-Fi网络和超过92%的4G LTE/5G网络存在安全漏洞。

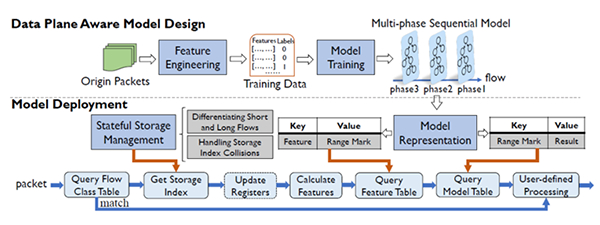

针对上述安全威胁,项目组提出了一系列基于机器学习和可编程交换机的攻击动态防御方法和技术。通过构建轻量级的机器学习算法首次解决了高吞吐网络环境下的实时恶意流量识别问题,具有抗检测逃逸、识别加密恶意流量、不依赖有标注数据集及多场景、多任务通用性等优势。此外,通过利用硬件交换机对数据包处理的灵活的能力,构建可编程交换机上实现线速智能流量处理和恶意流量检测(图2),该成果发表在网络安全会议USENIX Security 2023上并获得了杰出论文奖(Distinguished Paper Award)。

图2 基于可编程交换机的动态防御技术

近年来,项目组共发表(含录用)IEEE S&P、USENIX Security、ACM CCS和ISOC NDSS网络安全领域会议论文30余篇、期刊论文20余篇,累计向CVE、CNVD等组织和互联网骨干企业披露基础协议漏洞100余个,并得到了Wi-Fi联盟、Linux社区、OpenWrt社区、FreeBSD社区、高通、谷歌、华为、中国电信、中国联通、中国移动、阿里巴巴和小米等组织及厂商的确认和致谢,有效提升了互联网基础服务的安全性,在国际上产生了重要影响力,得到了The Register、APNIC、Cyber Security News、GitHub等媒体的多次报道。

项目主要成果获得2022年中国电子学会科技进步一等奖、2022年浙江省科技进步一等奖等(图3),培养的研究生也获得了一系列奖励,其中包括2023年美国ACM SIGSAC最佳博士论文亚军、2023年北京市优秀博士论文等。

图3 项目组获得的部分获奖证书